後門程式 攻擊

2023年3月2日—IBM:「先部署後門程式再勒索」製造業連續兩年受攻擊最多·勒索是駭客進行網路攻擊的首選,也是2022年網路攻擊最常見的方式;主要透過植入勒索軟體或 ...,三家防毒軟體有偵測出為木馬後門程式,這些防毒軟體在台灣幾乎很少...另外還有定義了許多攻擊函...

一個以TCP連線行為基礎來防禦後門程式的機制

- 後門程式介紹

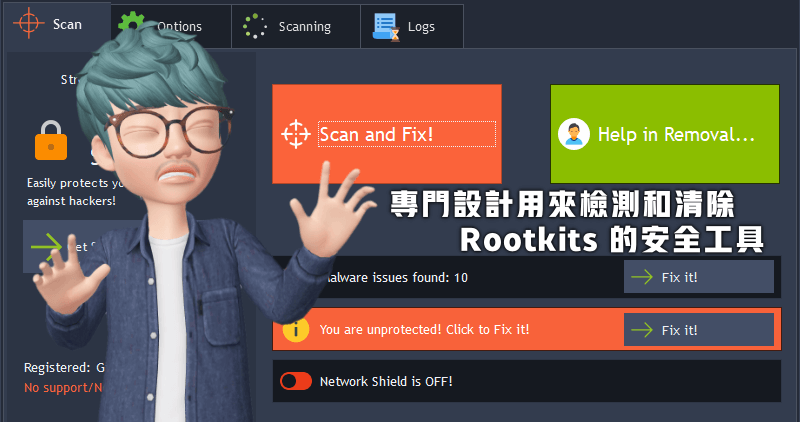

- 後門程式掃描

- 軟體後門

- 華為後門程式

- 後門程式新聞

- 手機後門程式

- 檢查後門程式

- 後門程式原理

- 後門程式wiki

- Promiscuous Policy

- 中間人攻擊

- 後門程式英文

- 手機 後門程式清除

- 木馬程式

- 紅 帽 駭 客

- 駭 客 流程

- 後門程式清除

- htc後門程式

- 後門意思

- 後門程式 攻擊

- 木馬後門程式

- Reconnaissance 資 安

- plugx後門程式

在眾多攻擊方式中,攻擊者為了掌控受害的主機,開啟後門是最重要的步驟,常見的木馬與後門程式,大多都會偽裝成一般正常程式,像是取與正常程式相同的名稱,以避免被使用者 ...

** 本站引用參考文章部分資訊,基於少量部分引用原則,為了避免造成過多外部連結,保留參考來源資訊而不直接連結,也請見諒 **